SAML認証をわかりやすく解説|仕組み・違い・選び方まで

「SAML(サムル)」とは、「SSO(シングルサインオン)」を実現させる技術の1つです。SAMLを用いたSSO(SAML認証)によって、ネットワークに接続されている社内システムや、オンラインで提供されているサービス(SaaSなど)へのログインを効率的に、そしてより安全に行えるようになります。

本記事ではSAML認証の仕組みや、導入のメリット、導入時の注意点などについて解説します。

目次

SAML認証とは?

まず「SAMLとは?」「何のために役立つのか」「どんなところで利用されているのか」を説明します。

SAML は、SSOを実現するためのプロトコル

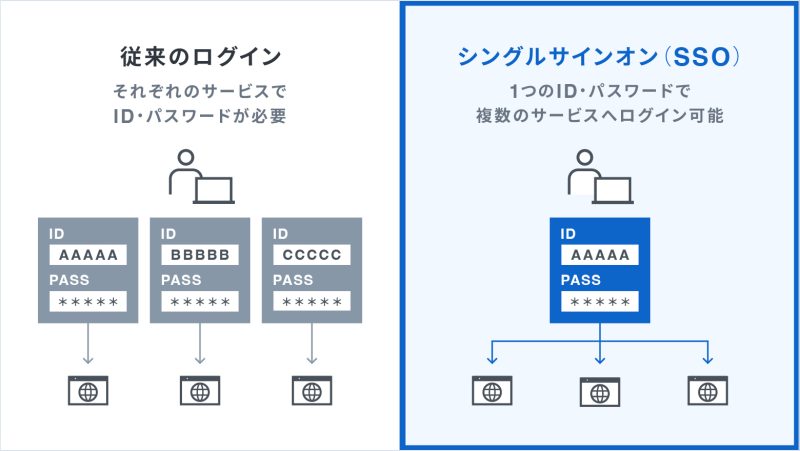

SAML(Security Assertion Markup Language)は、SSOを実現させるための規格(認証プロトコル)です。

SSOとは「Single Sign On」、つまり複数のアプリケーション、サービスなどのログイン(サインオン)に必要なID・パスワードを1組にまとめる仕組みのことです。サービスごとにID・パスワードを用意したり、ログインの度にそれらを入力したりせずにすむため、安全性や効率性の向上に役立ちます。

SAMLでできることは「ログイン管理の一元化」

SSOで、誰がどのサービスにいつログインしたか、他にどのサービスを利用したかといったことがログに記録されるため、認証管理を一元化することが可能です。不正検知を目的とした監視や監査、アクセス権の見直しなどに役立ちます。

SAMLが使われるシーン

様々な社内システムを利用している企業はもちろん、多数の個人情報を安全に扱わなければならない金融機関や教育機関、行政など、SAMLに対応したSSOは多岐にわたるシーンで利用されています。

SAML認証の仕組み

ここではSAML認証の仕組みや、そこで使われている技術について説明します。

登場するのは「ユーザー」「SP」「IdP」の3つ

SAMLを使ったSSOは、「ユーザー」「SP」「IdP」の3要素で行なわれます。

- ユーザー:SSOを利用してサービスにログインしようとする人。

- SP(Service Provider / サービスプロバイダー):サービスを提供する事業者/社内システム(例:Salesforce、Slack、Zoom、クラウドサインなど)。

- IdP(Identity Provider / アイデンティティプロバイダー・IDプロバイダー):ユーザーのID・パスワードを一元管理し、ユーザーの認証を行うシステム(例:Okta、Microsoft Entra ID、Google Cloud Identityなど)。IdPは例のようなサービスとして提供されているものを利用するケースと、自社内にIdPシステムを構築するケースがある。

| 要素名 | 正式名称(英語 / 読み) | 主な役割 | 具体例 |

| ユーザー | Principal

(プリンシパル) |

サービスを実際に 利用しようとする本人。 |

従業員、顧客 など |

| IdP | Identity Provider

(アイデンティティプロバイダー |

ユーザーのIDやパスワードなど の認証情報を一元管理し、 ユーザーの本人確認(認証)を 行うシステム。 |

Microsoft Entra ID、 Okta、 Google Cloud Identity など |

| SP | Service Provider

(サービスプロバイダー) |

ユーザーが実際に利用したい クラウドサービスや アプリケーション、社内システム。 |

クラウドサイン、Salesforce、Slack など |

認証は「アサーション」「リダイレクト」で実施

SAML認証には、IdPから動き出す「IdP initiated」と、SPから動き出す「SP initiated」の2つの方式があり、「アサーション」と「リダイレクト」で認証を行ないます。アサーションは「 “SAML形式”で書き出した認証情報」と考えると分かりやすいでしょう。以下に両者の認証フローを紹介します。

- IdP initiatedの場合

1) ユーザーが IdP にログイン(認証)し、利用したいSPを選択する

2) ユーザーが選んだ SPに、IdPがアサーションを送信

3) SPがアサーションを受け取って確認、問題がなければユーザーをログインさせる。 - SP initiatedの場合

1) ユーザーがSPにログインしようとする

2) SPはユーザーが未認証であることを検知し、IdPのログイン画面にリダイレクトする(この時、IdPに対して「SAML Request」という認証要求データを送信している)

3) ユーザーが IdP にログイン(認証)

4) IdPがSPにアサーションを送信し、SPは問題がなければユーザーをログインさせる。

少々複雑に見えるかもしれませんが、簡単に言えば、IdPがユーザーの身元照会をして、「この人は正規のユーザーです」というお墨付き(アサーション)を与えるという流れです。このお墨付きには有効期限があり、有効な間はIdPに登録された複数のSPへ、追加のログイン手続きなしにアクセスできるようになります。

SAML認証のメリットは「利便性とセキュリティの両立」

次にSAML認証を用いたSSOを導入するメリットについて、説明します。

メリット1:SSOでユーザエクスペリエンス(UX)が向上する

1度の認証で複数のサービスを使えるようになるため、ログインの手続き回数を減らせます。またいくつものID・パスワードを覚えたりメモしたりする必要がないため、パスワードエラーでログインできない、メモを探さなければならないといった手間やストレスを減らすことができます。

メリット2:認証を一元管理できセキュリティが強化される

従業員1人につき1組のID・パスワードを管理すればいいため、異動や退職時のアカウント変更・削除が簡単に行なえます。これによって退職者のアカウントが悪用されて情報が盗まれるといったリスクを下げることができます。

またIdPでは、誰がどのSPに、いつログインしたのかを記録しており、各サービスへのログイン経路をIdPに集約できるため、不正検知を目的とした監査やアクセス権の見直しなどにも役立ちます。

IdPが生成するアサーションに含まれる認証情報は、、ユーザーのID・パスワードそのものは含まれていません。ただし、アサーションを有効期限内に第三者に傍受・再利用される(リプレイアタック)リスクはゼロではないため、通信の暗号化(HTTPS)や署名検証の適切な設定が重要です。

SAML認証のデメリットは「実装の難しさ」

SAML認証を導入する際のデメリットについて説明しましょう。

デメリット1:実装・設定が複雑で学習コストが高い

SAMLを機能させるには、IdPとSPがきちんと連携できるように設定する必要がありますが、SPにはそれぞれの仕様があるため、「このSPでは問題がないが、別のSPでは連携エラーが出る」といったトラブルが発生することもあるようです。

つまり導入にはIdPとSPの仕様・設定に精通したシステム管理者やインフラエンジニアの協力が必要になるということです。

デメリット2:SAML非対応のサービスもある

システムやサービスの中にはSAMLに非対応のものもあります。「SAML非対応サービスが業務に欠かせない、しかしSSOを実現したい」という場合には、別の認証連携の仕組み(エージェント方式、リバースプロキシ方式など)を検討するか、SAMLに対応できるよう、システムの改修が必要になります。

SAMLとOAuth/ OpenID Connectの違いは「役割」

SAMLと似た役割を持つものとして「OAuth(オーオース)」「OpenID Connect(OIDC)」があります。それらの違いを簡単に説明します。

SAMLは認証、OAuthは認可という役割の違い

ここまで説明してきた通りSAML認証は、IdPがユーザーを「認証」し、SPの利用を「認可」するプロセスを含んでいます。

一方のOAuthは、すでに認証済みのユーザーを対象に、そのユーザーがどのデータにアクセスすることを「認可」するのか(どのアプリケーション、どのサービスを、どこまで利用できるか)を制御するプロトコルです。

OAuthはユーザーが誰なのかの「認証」は行わないため、OAuth単独では「このユーザーが本当に本人か」を確かめる手段がありません。そこでOAuthを拡張し、認証機能を加えたのがOpenID Connect(OIDC)です。OAuthは認可、OIDCは認証+認可と役割を整理して理解しておくとよいでしょう。

OpenID Connectは「OAuth+認証」

OpenID Connect(OIDC)は、OAuth(OAuth2.0)を機能拡張し、OpenIDプロバイダーによって認証まで行えるようにした仕組みです。SAML同様、SSOを実現することが可能です。

OIDCはウェブやクラウドを多用する現代に適した、比較的新しいプロトコルです。Google、Facebook、LINEなどでも採用されており、ウェブサービス、ウェブアプリでのSSOに強みがあると言えます。

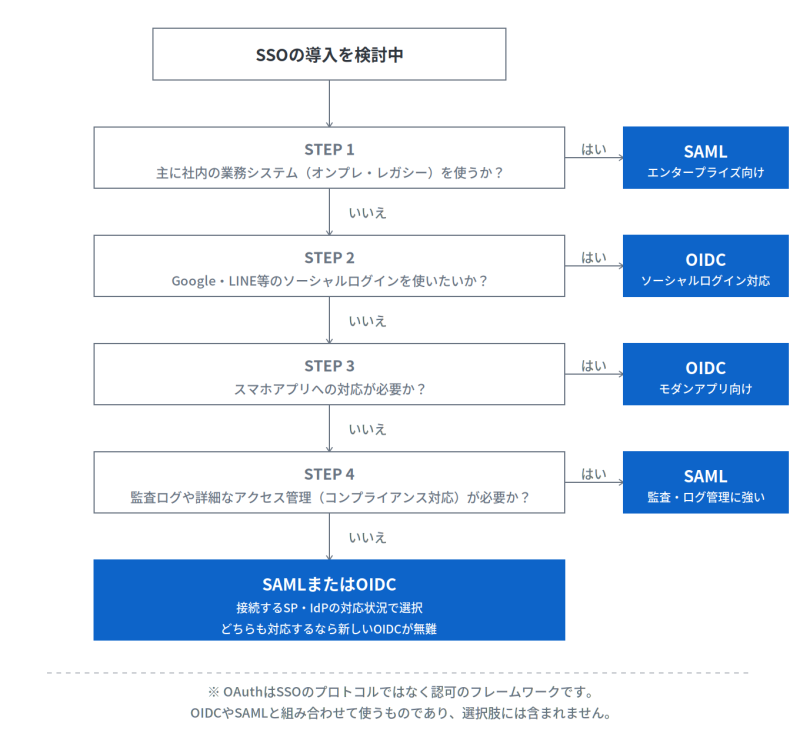

どれを選ぶべきかは「利用シーン」で変わる

SAML、OAuth、OIDC、どれを採用するかは、利用シーンによって考える必要があります。

OAuth:複数のウェブサービス、ウェブアプリを利用する際に、ログインの手間を省き、効率性を高められます。OAuth1.0では複雑だった導入手順も、2.0で大きく改善されているようです。ただし、OAuthはそもそも「認証」を目的とした規格ではないため、認証目的で単独で使用するのはセキュリティリスクを伴います。

OIDC:ユーザー認証が可能で、セキュリティに優れています。SaaS、ウェブサービス、ウェブアプリを念頭に設計されているため、こうしたものを多用する場合にはOIDCが適していると言えます。

SAML:社内システムや、企業向けのSaaSとのSSOを実現する際には、エンタープライズ向けSSOの標準規格としての歴史が長いSAMLが適しています。認証が可能であるというセキュリティの強固さに加え、「誰がいつ、どのサービスにアクセスしたか」といった詳細なログをIdPに残せるため、コンプライアンスの強化(監査対応、インシデント時の原因究明など)にもつなげられます。ただし古さゆえ、最新のスマホアプリなどに対応させるのは困難だと言われています。

結局どれを選ぶべき? 迷ったときの判断フローチャート

- SAMLを選ぶべきケース

社内の業務システムやBtoB向けのSaaSを利用することが多いケースには、セキュリティ、コンプライアンスを考えてSAMLを検討すべきでしょう - SAMLを選ばない方がいいケース

パブリッククラウドを利用したEC事業を展開していたり、SaaS、ウェブアプリを多用していたりする場合には、新しい技術であるOIDCが適しています。

SAML導入で失敗しないための注意点

ここではSAML認証を導入する際の注意点について、主なものを紹介します。

IdPが停止した時の回避策を用意する

これはSSO全般に言えることですが、認証をつかさどるIdPが何らかの理由で止まってしまうと、すべてのサインオンができなくなるおそれがあります(単一障害リスク)。これを避けるには、バックアップ体制を用意しておく必要があるでしょう。

またIdPでのセキュリティが破られると、SSOに紐づいているサービスへの侵入を許すことにもつながります。多要素認証とあわせての利用をお奨めします。

IdPのベンダー依存に注意

特定のIdPサービス事業者に依存しすぎると、その事業者で障害が起きたり、攻撃を受けたりすることで大きな影響を受けることになります。万が一の場合に備え、利用しているSP、SaaSにIdP切り替えのための設定があることを確かめておきましょう。なお大企業ではベンダーロックインを避けるため、IdPを内製化しているところもあります。

セキュリティ設定ミスによるリスク

IdPとSPをきちんと連携させるには、認証ポリシーや権限などを厳密に合わせなければならず、その作業工程でミスが発生することもあります。ユーザーに過剰な権限付与を行ってしまうと、情報漏洩や悪用につながるおそれがありますから、十分な注意が必要です。

SAML認証に関するよくある質問

SAMLについて、ポイントをおさらいしておきましょう。

Q. SAML認証とは簡単にいうと何ですか?

A. 1組のID・パスワードで、安全に複数のサービス、システムにログインできるようにする仕組み(SSO)に、SAMLという標準規格を用いた認証方法です。

Q. SAMLとOAuthの違いは何ですか?

A. SAMLは、SSOにおいてユーザーの認証・サービス使用の認可を行います。OAuthは、認証されたユーザーの権限を制御(認可)する仕組みです。

Q. SAMLとOpenID Connectはどちらを選ぶべきですか?

A. SAMLは社内システムやSaaSのSSO、OpenID Connectはウェブサービス、ウェブアプリケーションを多用する際のSSOと、それぞれ強みが違います。利用シーンによって選びましょう。

Q. SAML認証はどんな場面で使われますか?

A. 高いセキュリティ、コンプライアンスが求められる企業、金融機関、行政における業務において、SSOを実現させるために採用されています。

Q. SAML認証の実装は難しいですか?

A. プログラムやシステム、セキュリティの知識を持った人材が、作業にあたることが求められます。経験豊富なベンダーに依頼することも検討すべきでしょう。

クラウドサインにおけるSAML認証(SSO)への対応について

SAML認証のメリットである「利便性の向上」と「セキュリティの強化」は、企業が導入する電子契約業務においても非常に重要です。

クラウドサインでも、SAML2.0を用いたシングルサインオン(SSO)機能に対応しています(※ビジネスプラン・エンタープライズプランでご利用いただけます。詳しい料金や内容を知りたい方は、こちらの「お問い合わせフォーム」よりお知らせください)。

これにより、従業員は普段利用しているIdP(Microsoft Entra ID、Okta、Google Workspaceや、HENNGE、トラスト・ログインなど)のアカウントを使って、クラウドサインに安全かつスムーズにログインできるようになります(※認証方式は「SP initiated」に対応)。パスワード管理の負担軽減と、ITガバナンスの強化を同時に実現したい企業様は、ぜひ導入をご検討ください。

まとめ|SAML認証は「企業向けSSOに最適な選択肢」

様々な社内システムを扱う企業にとって、業務の効率化、セキュリティ強化、コンプライアンス対応力の向上を図るために、SAMLを利用したSSOは重要な役割を果たします。ぜひ以下のページもご覧いただき、理解を深めていただければ幸いです。

この記事を書いたライター

蔵捨

コピーライター

広告代理店勤務を経て、2001年からフリーランスに。ウェブを中心にIT系、ビジネス系の記事を執筆する他、企業ウェブサイトのコンテンツ制作、製品プロモーション映像の構成台本制作などを手掛ける。

こちらも合わせて読む

-

【2026年最新】生成AIのリアルな活用実態調査:業務別事例19選から学ぶ「成果が出る」導入手順

業務効率化AI活用 -

アノテーションとは? 言葉の意味、ビッグデータ活用での意義などをわかりやすく説明します

業務効率化AI活用 -

「従業員より経営者をAIにすべき」深津氏が語る、2026年の生成AI展望と地方中小企業の活用戦略

業務効率化会議DX多様な働き方の実現AI活用 -

【初心者向け】業務フロー図の書き方を徹底解説

DX業務効率化プロジェクトマネジメント -

VPNとは? 基本的な仕組みをわかりやすく解説

ペーパーレス化DX業務効率化多様な働き方の実現コンプライアンス強化セキュリティ対策 -

UTMとは? セキュリティ上の役割や重要度、その他のセキュリティ対策との違いを解説

DX業務効率化ESG経営セキュリティ対策 -

ASPとは?SaaSとの違い、利用するメリット・デメリットを解説します

DX業務効率化 -

シングルサインオン(SSO)とは?認証の仕組みをわかりやすく解説

DX業務効率化セキュリティ対策 -

アドオンとは?その基本的な意味と役割を解説

DX業務効率化