行政手続きのデジタル化で求められる本人確認・認証のレベル

このメディアで継続的にフォローしている行政手続きのデジタル化。前回8月の記事では2020年までのスケジュール・工程が示されたチャートに注目し、各省庁がかなりのスピード感をもってこれに取り組んでいることをお伝えしましたが、11月に入り、本人確認・認証の方法に関する検討が具体化しはじめています。

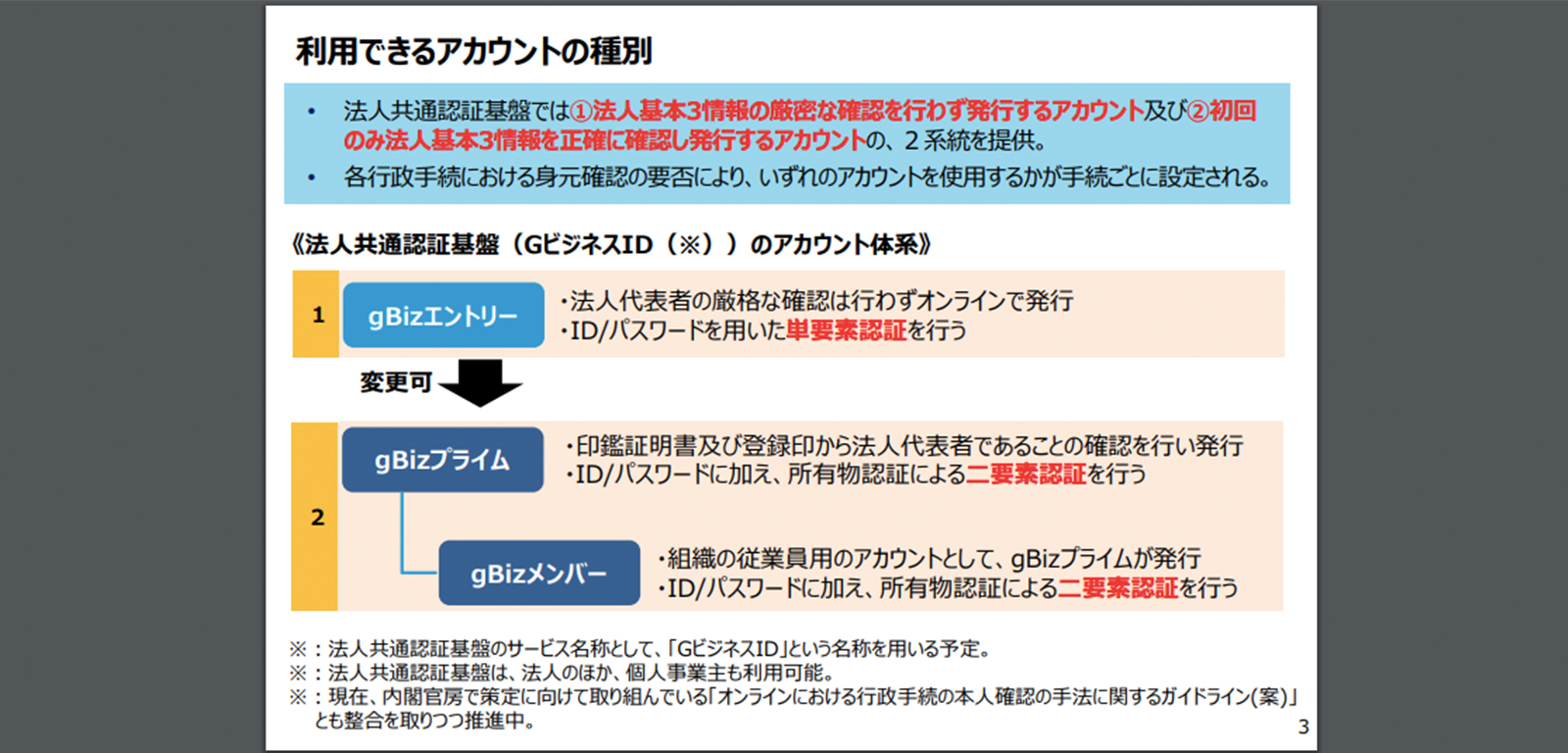

経産省が主導する法人認証の「GビジネスID」構想がおおよそ固まる

11月5日付で「第3回行政手続部会 議事次第」が公開されました。行政手続きにおける法人認証や本人確認をオンラインに乗せ換えていく際に求められるセキュリティレベルについて、経済産業省と内閣官房より資料が提出されており、ここから方向性を掴むことができます。

経済産業省が推進する法人認証基盤については、行政手続きにおける「法人アカウント」の考え方が示されています。その名も「GビジネスID」。

「GビジネスID」は、エントリーレベルとプライムレベルの2段階。

- エントリーレベルの手続きについては、ID/PasWordの単要素認証で手軽に

- プライムレベルの手続きについては、所有物認証(スマートフォンアプリ認証等を想定)を用いた二要素認証

と、レベルに応じて簡易な認証と厳格な認証を使い分けられるようにするようです。

さらにプライムレベルの内訳として、法人代表者アカウント「gBizプライム」と従業員用アカウント「gBizメンバー」の2つのレベルが用意されるなど、今後の拡張性も意識した設計が検討されています。

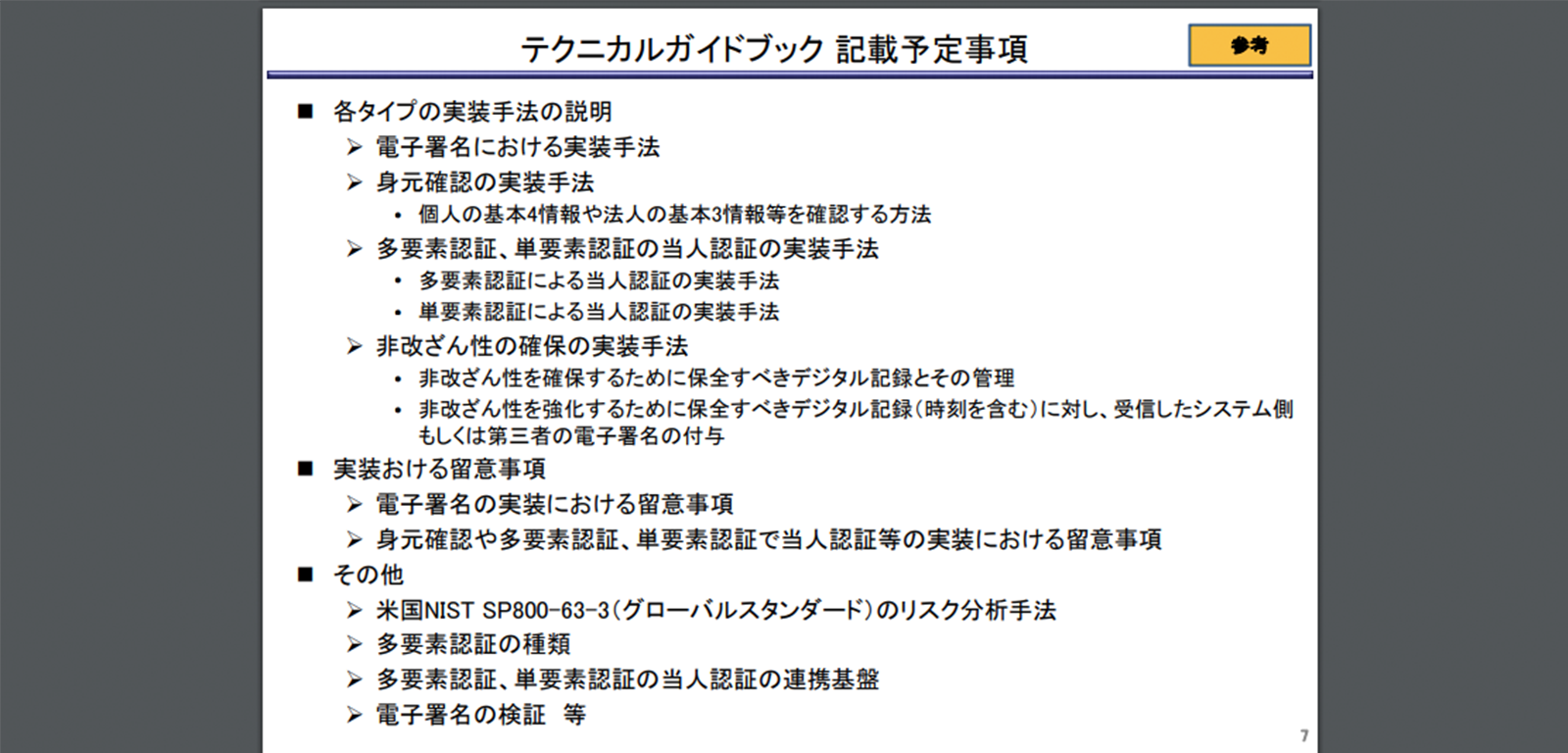

内閣官房による「本人確認ガイドライン」はさわりだけ公開

内閣官房のIT総合戦略室からは、デジタル・ガバメント推進標準ガイドラインの一つとして取りまとめている「本人確認ガイドライン」と「テクニカルガイドブック」の記載事項のさわりが公開されています。具体的内容の開示が控えられているのは、詳細について省庁間の調整が難航しているのかもしれません。

「多要素認証による当人認証」などの記載や、グローバルスタンダードである米国NIST SP800-63-3のリスク分析手法を参考にするといった記述が見られます。

行政手続きで求められる認証レベルとは

さて、こうした行政システムのセキュリティ検討資料で見かけることの多くなった「多要素認証」や「所有物認証」とは、具体的にどういった方法で、どの程度のセキュリティレベルを想定しているのでしょうか?

この点、内閣官房の本人確認ガイドラインでも参照されているNIST SP800-63-3(和訳版)では、以下のように、認証方法によってAuthenticator Assurance Level(AAL、認証器保証レベル)がランク分けされており、おそらくこうした考え方を基準に検討されるのだと思います。

| 認証方法の種類 | 具体例 | AAL |

|---|---|---|

| 記憶シークレット | ID/PW の入力 | AAL1 |

| ルックアップシークレット | 乱数表、Googleのリカバリコード | 記憶シークレットとの組合せでAAL2 |

| 経路外デバイス | SMSコード送信、QRコード読み取り | 記憶シークレットとの組合せでAAL2 |

| 単一要素OTPデバイス | 銀行のワンタイムPWカード | 記憶シークレットとの組合せでAAL2 |

| 多要素OTPデバイス | (生体認証で利用する)ワンタイムPWアプリ | AAL2 |

| 単一要素暗号ソフトウェア | 端末ごとのクライアント証明書(PWなし) | 記憶シークレットとの組合せでAAL2 |

| 単一要素暗号デバイス | USBドングル | 記憶シークレットとの組合せでAAL3 |

| 多要素暗号ソフトウェア | (生体認証で利用する)クライアント証明書 | AAL2 |

| 多要素暗号デバイス | FIDO認証対応スマホ、TouchID | AAL3 |

AAL1相当の認証方法でも可能な行政手続をどこまでとするか。そして実印相当の認証方法をAAL2と置くのか、AAL3相当に置くのか。

こうした議論が今後進められていくことと思いますが、考えてみれば、これまで行政手続きにおいて本人確認の技術的手段として用いられていた印鑑(実印の場合はプラス印鑑証明書)は、一見すると所有物認証のようでいて、肝心の印影がさまざまな書類に残ることで事実上「公開」されてしまっている点、AAL1のレベルにすら達していないとも言えます。

これをデジタルに置き換えるのにあたって、急にAAL2や3のレベルを求めようとするのはなぜなのだろう、という疑問も感じます。

(橋詰)

こちらも合わせて読む

-

白石和泰ほか『プライバシーポリシー作成のポイント』—見よう見まねのプラポリ作りからの卒業

プライバシーポリシーGDPR -

2020年個人情報保護法改正がプライバシーポリシーに与える影響

法改正・政府の取り組みプライバシーポリシー -

宮内宏『Q&A電子契約入門』—実務上のタブー「電子署名操作の代行問題」に切り込む

電子署名法事業者署名型(立会人型) -

PWC税理士法人『電子帳簿保存法の制度と実務』 —契約書デジタル化とインボイス制度の関係

電子署名法電子帳簿保存法 -

経産省NDAひな形への挑戦状 —出澤総合法律事務所『実践!! 秘密保持契約書審査の実務』

契約書 -

NDA(秘密保持契約書)経済産業省公式ひな形の解説【Word無料DL】|システム開発や簡易版の使い分けも解説(2024年2月改訂対応)

契約書ひな形・テンプレート秘密保持契約書(NDA)