契約書ファイルの安全な送信方法—パスワード付きzip廃止への対応

契約書等の秘密性の高い電子ファイルをパスワード付きzipファイルで送信する慣行が、民間企業のみならず中央省庁でも批判の対象となっています。この記事では、パスワード付きzipファイルの添付に代わる契約書ファイルの安全な送信方法について考えてみます。

霞ヶ関がパスワード付きzipファイル廃止へ

政府の意見募集サイト「デジタル改革アイデアボックス」で寄せられた意見が採用され、中央省庁においてパスワード付きzipファイルのメール送信が廃止 されることとなりました。

▼ 霞ヶ関でパスワード付きzipファイルを廃止へ 平井デジタル相

平井氏は「zipファイルのパスワードの扱いを見ていると、セキュリティレベルを担保するための暗号化ではない」と指摘。河野氏が推進する押印廃止になぞらえ、「全ての文書をzipファイル化するのは何でもはんこを押すのに似ている。そのやり方を今までやってきたからみんなやってたと思うし、メール内容をスマホで見れないのは致命的だ」とし、全廃することを決めた。

これを受けて、民間企業においてもパスワード付きzipファイルの送信が無くなっていくことが期待されます。その一方で、契約書などの法律文書の中には、秘密性の高いファイルも少なくありません。

- 秘密性の高い添付ファイルは暗号化して送信するのが会社のルールなので困るのだが?

- 有料版のソフトを買わないとパスワードが付けられないファイルはどうすればよい?

- フォルダに複数ファイルをまとめてパスワードがかけられて便利だったのに面倒になるのでは?

といった疑問をお持ちの方も多いのではないでしょうか。

zipファイル暗号化送信の問題点

契約書のパスワード付きzipファイルでのメール送信を禁止する前に、そもそもzipファイル暗号化送信の何が問題なのか、おさらいをしておきたいと思います。

(1)パスワードメールの盗聴リスクがある

パスワードzip付きファイルの送信者のほとんどは、「先ほどのファイルパスワードは********です」と、パスワードを同じ経路の電子メールで別送することが慣行化してしまっています。これを全自動化するシステムまで導入している企業すらあるほどです。

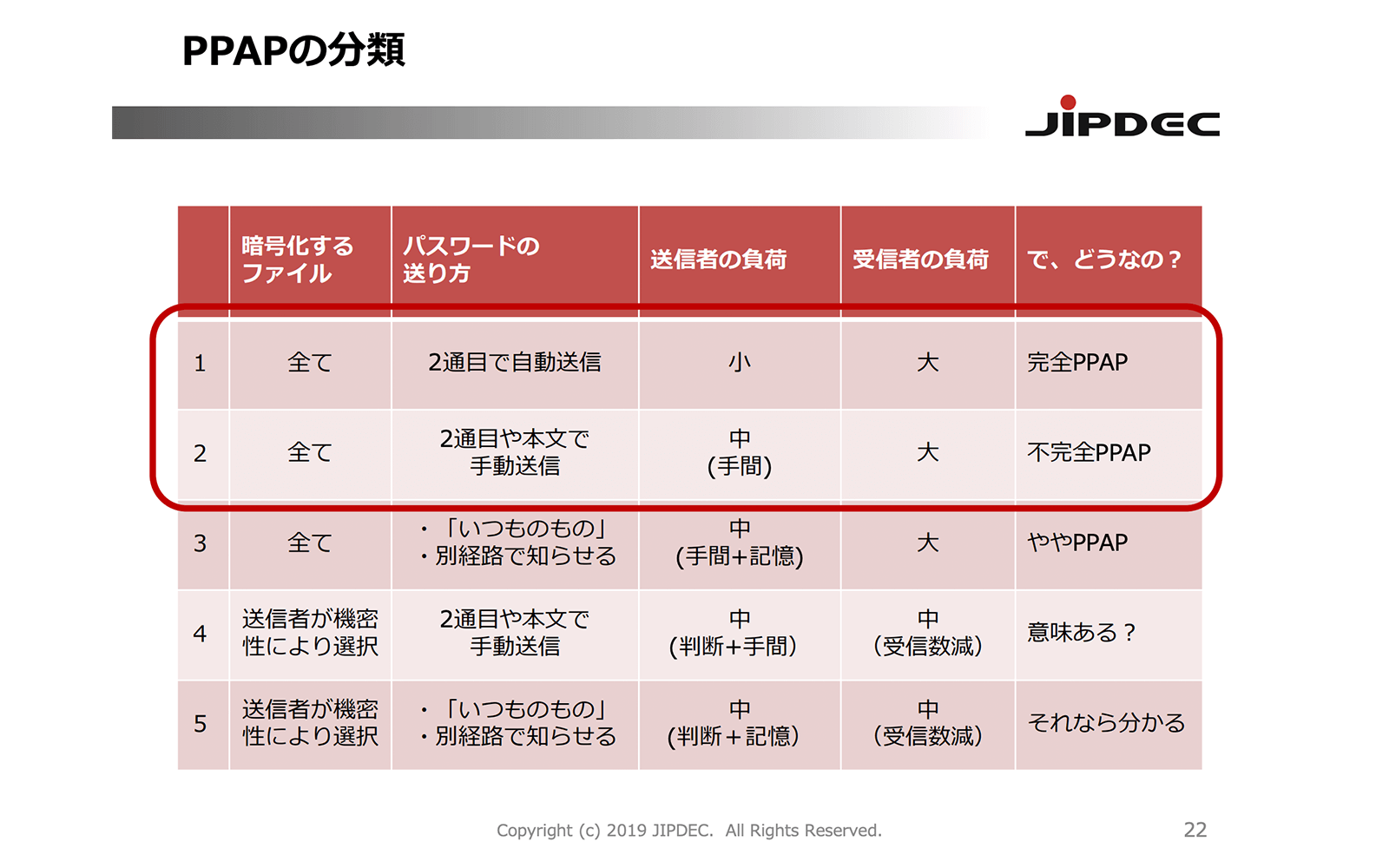

こうした zipファイルを暗号化してメール送信後、パスワードメールを追送する慣行 は、

「Passwordつきzip暗号化ファイルを送ります」

「Passwordを送ります」

「Aん号化(暗号化)」

「Protocol」

の頭文字をとって(そして2016年のヒットソングになぞらえて)「PPAP」と呼ばれ、揶揄されています。

このPPAP方式で送られるパスワードメールは、送信者から受信者にメールが届くまでにさまざまな組織のメール転送エージェント(MTA Mail Transfer Agent)間を何度か転送されることになりますが、その間の通信は暗号化されるとは限らないため、ここにおいて zipファイル添付メールとともに盗聴されるリスク があり、セキュリティ対策としては問題があると指摘されてきました。

(2)ウイルスチェックができない

通常のセキュリティ対策がなされている組織であれば、メールサーバー上やクライアントPCでのウイルスチェックが行われますが、暗号化されたzipファイルに対してはこうしたウイルスチェックが働かなくなり ます。

この点、情報処理学会が刊行する「情報処理 Vol.61 2020年7月号の小特集「さようなら、意味のない暗号化 ZIP添付メール」の714頁でも、以下のようにはっきりと批判されています。

PPAPがセキュリティ的に意味がなく、操作が煩雑なだけではない。近年のメールシステムでは、添付ファイルに対して詳細な解析を行っている。ウイルス対策ソフトによるシグニチャ型の既知のマルウェア検査に加えて、サンドボックス装置の仮想マシン上で添付ファイルを実際に開き、不審な挙動を行わないかどうかの確認などが行われる。暗号化ZIPで送られてきた場合、同時に送信されたパスワードを使って復号して検査する機能を具備していない限りは、暗号化ZIP内のファイルについて検査が行われない。

2020年に入って活発化しているマルウェア対策として、米国土安全保障省のサイバーセキュリティ・インフラセキュリティ庁(CISA)は、パスワードが設定されたzipファイルなどのメールの添付ファイルについてもブロックすることをベストプラクティスに挙げており、メールが相手方に正しく配信されなくなるおそれもあります。

(3)無料ソフトでzipパスワードを容易に解析できる

また、パスワード送信メールが盗聴されなかったとしても、zipファイルに付与されたパスワードは無料ソフトで解析し破ることが可能 である点も問題です。

解析にはハッカーが使うようなアンダーグラウンドなツールは必要ありません。「Lhaplus」のような定番ソフトと一般的なスペックのPCを使っても、数字8桁程度なら数分程度、数字と小文字アルファベットの組合せ8桁であっても数日あればパスワードを解析できてしまいます。

もちろん組合せ文字種を増やし、文字列を長くすれば解析されにくくはなりますが、メールを使わないやりとりで数十桁のパスワードを連絡するのは、現実的ではないでしょう。

(4)受信者の生産性とパスワード管理の安全性を著しく低下させる

さらに、ファイルを受領する 受信者側にファイルごとにパスワードを探す・管理する手間を発生させることとなり、取引の相手方の生産性を著しく下げ迷惑をかける 点にも、配慮が必要です。

手元に原本ファイルがある送信者にとって、パスワードをかけるのは一度きりの作業です。しかし、受信者はそのzipファイルを開こうとする度に、送信者から送られたパスワードを探すことになります。こうしたパスワード管理の煩雑さが、ふせんにパスワードをメモして机に貼る従業員などを生み、セキュリティを逆に緩くしてしまうことが往々にしてあります。

取引先ごとに一定期間パスワードを統一するといった方法も考えられますが(「パスワードはいつものアレです」方式)、そのパスワードが流出した場合、多数のファイルが一蓮托生で開封可能となり、セキュリティ上も望ましくありません。

zipファイルのPPAPに代わる契約書の送信方法

それでは、パスワード付きzipファイルを禁止した場合、どのような方法によって契約書等の秘密性の高い電子ファイルを送るのがよいのでしょうか。現実的かつ具体的な選択肢を整理・検討してみましょう。

(a)zipファイル以外で暗号化をしメール以外の手段でパスワードを送信

もっともベーシックな対応ですが、zipを使わずにファイルを暗号化し、さらにパスワードをメール以外の経路(SMS・チャット・電話)で渡す という方法です。

しかし、zipを使わないとなると、ファイル暗号化の手段が意外に限られていることに気づきます。以下、主な暗号化手段をリストしてみます。

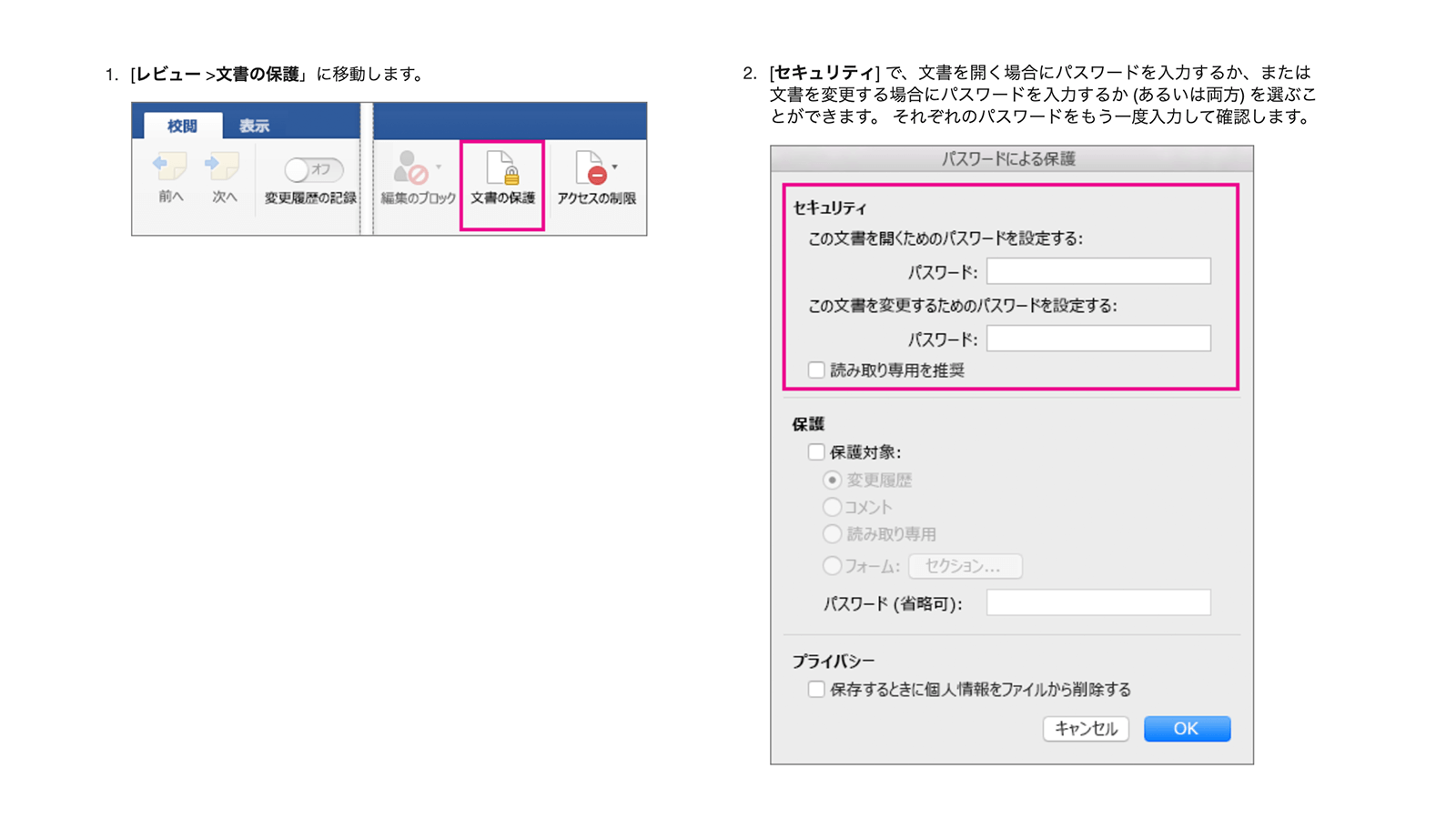

① Word等アプリ自体が提供する暗号化機能を使用

ファイルを作成したアプリケーション自体が機能として提供する暗号化機能を使用することです。

契約書の場合、現状はまだほとんどがWordで作成されていると思います。受信者側もWordを利用しているのであれば Wordの暗号化機能で暗号化し送信する というのが基本的な選択肢となります。

② Word→PDFファイル出力の際に暗号化

一方、受信者側がWordを持っていない、またはWordをインストールしたデバイスが手元にないケースも増えています。特に、iPadやスマートフォン等のモバイル環境では、わざわざアプリを入れてない・入れたくないという方も少なくありません。

そのようなときのために、WordからPDFにエクスポートし、その際にパスワードで暗号化する 機能があります。

ただしMicrosoft Officeのアプリケーションのうち、この機能を有するのはWordとPublisherの2つだけで、ExcelやPowerPointを暗号化PDFにする機能は提供されていない点、注意が必要です。

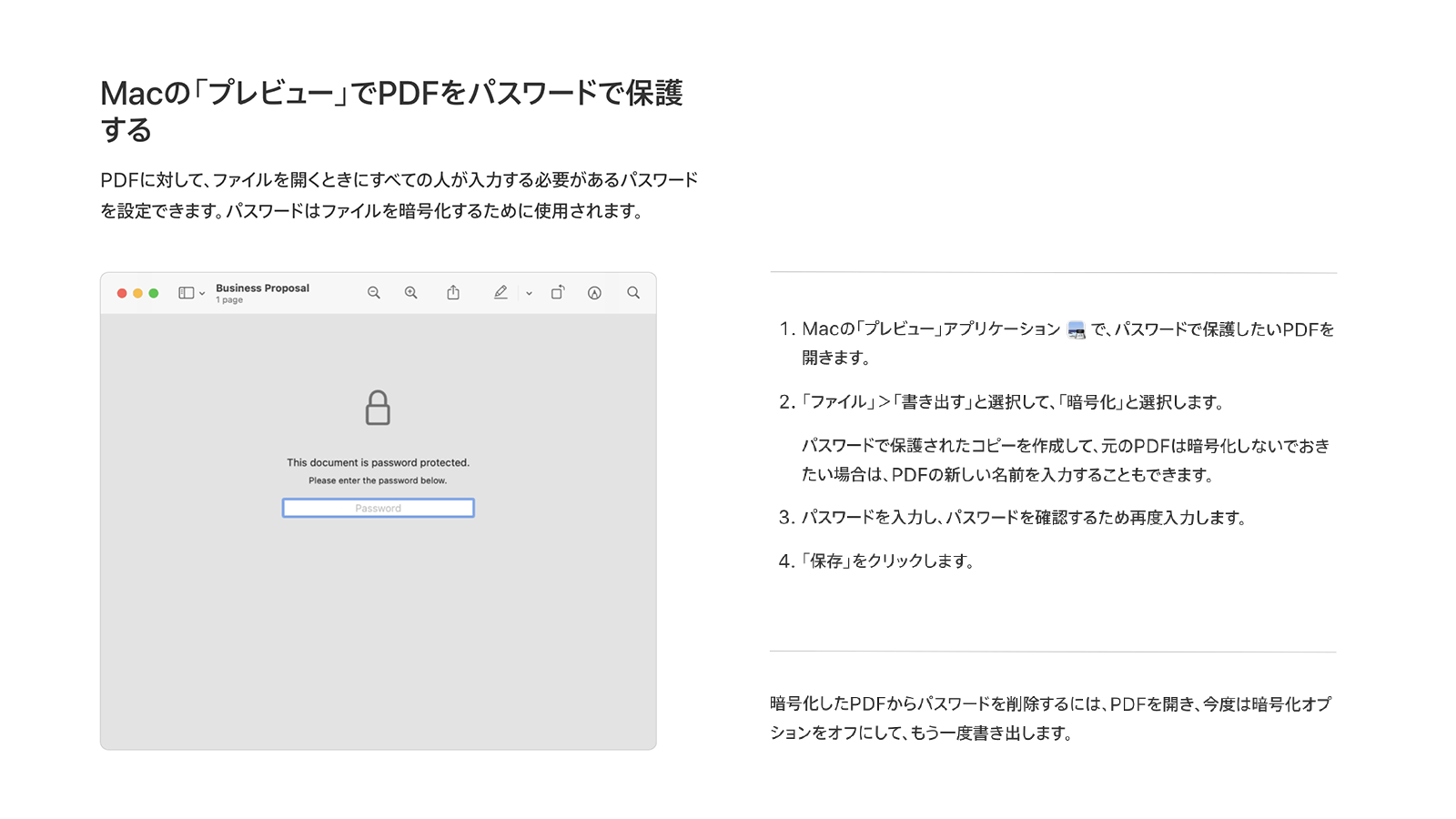

③ OS標準の暗号化ツールを使う

Wordではない、すでにPDF化してある契約書や資料をパスワードで暗号化する際などに、有料版のAdobeのAcrobat DCを利用しておらずパスワードがかけられなくて困った、という方は少なくないと思います。

そんなとき、Mac OSであれば標準でインストールされている「プレビュー」アプリでPDFを暗号化することができる のをご存知でしょうか。

なおWindowsでは、ストレージ内のファイルを暗号化するツール(BitLocker)はWindow 10 PROで提供されているものの、相手に送信するPDFファイルを暗号化するツールは標準では提供されていないようです。

④ 無料の暗号化ソフトを使う

Microsoft WordやAcrobat DC等の有料ソフトやOS標準ツールが利用できない場合もあるかもしれません。

そのようなときには、Wordファイル等をPDFファイルに変換し、パスワードもかけられる無料のツールを利用する 方法があります。

GitHubでソースコードが公開され定評もあるソフトウェアが存在します。企業によっては、こうした無料ソフトの無許可利用は禁止されているところも多く、その点は問題となります。

(b)あえて暗号化をしないで送信する

現実のメール盗聴リスクの発生確率の低さに鑑み、パスワード漏えいによるリスクを発生させないことを優先しあえてファイルを暗号化せずに送信する、という考え方があります。

この点、デジタルフォレンジック協会副会長の上原哲太郎氏が、このような提言をされています。

▼ 第595号コラム:「私たちはなぜパスワード付きzipファイルをメール添付するのか」

PPAP方式ではセキュリティリスクが下がらないどころか、受信者に作業負担とセキュリティリスクを上積みさせてしまう恐れがあります。それなら、そのままメールで送った方がましです。そもそも、メールの「暗号化」とやらは上記の(c)、(イ)つまりMTA間転送での暗号化が行われていない恐れがあることを根拠に求められていたのだろうと思うのですが、現在はメールの転送トポロジは単純になってきていますので、転送に関わるMTAが送信側と受信側いずれかの管理下にない第三者であるということはあまりありません(あるとしても大抵はどちらかと契約したISPです)。さらに転送経路のTLS暗号化も進んでいますし、受信ドメインのMTAがTLS対応であることを広報したり、TLS以外での受信をしないことを宣言できるMTA-STS(MTA Strict Transport Security)という規格の普及も始まっています。ですので、SMTPが暗号化していなかったことに起因するメール盗聴リスクはほとんどなくなってしまっていると思われるのです。注意するべきは経路上のMTAが不正アクセスを受けて中継メールが読み取られているリスクですが、これこそPPAP方式では全く対抗できません。

これはとても現実的なリスク評価だと思いますが、理論上盗聴リスクがいちおう存在するという点を企業としてどう消化するかは、悩ましい問題です。ファイルの中身がクリティカルなものでなければ、検討の余地はあるでしょう。

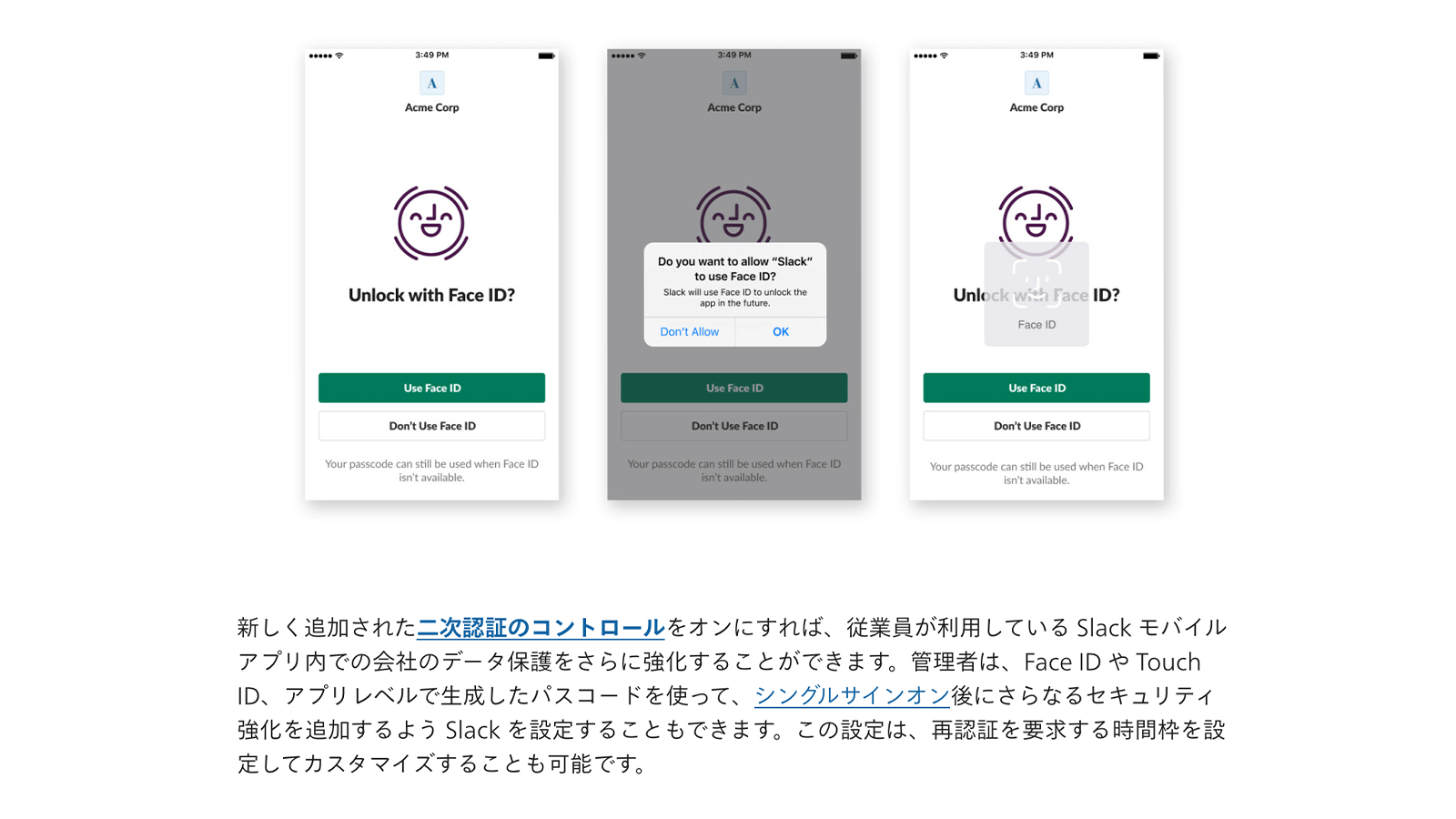

(c)ビジネスチャットで送信する

近年、Slackをはじめ 組織外のメンバーも管理できるビジネスチャット が普及したことで、メールに依存しない組織間コミュニケーションも現実味を帯びてきました。

チャットであれば、アドレスを入力する必要があるメールと違い、誤送信等が発生しづらいという利点もあります。

とはいえ、end to endの暗号化を実現しつつ組織外のゲストをかんたんに招待できるビジネスチャットサービスはほとんどないのが現実で、パスワードによる暗号化は厳密には必要ということになります。Slackも、承認されたデバイスだけがアクセスできるようなセキュリテイは提供しているものの、E2Eの暗号化とは異なります。

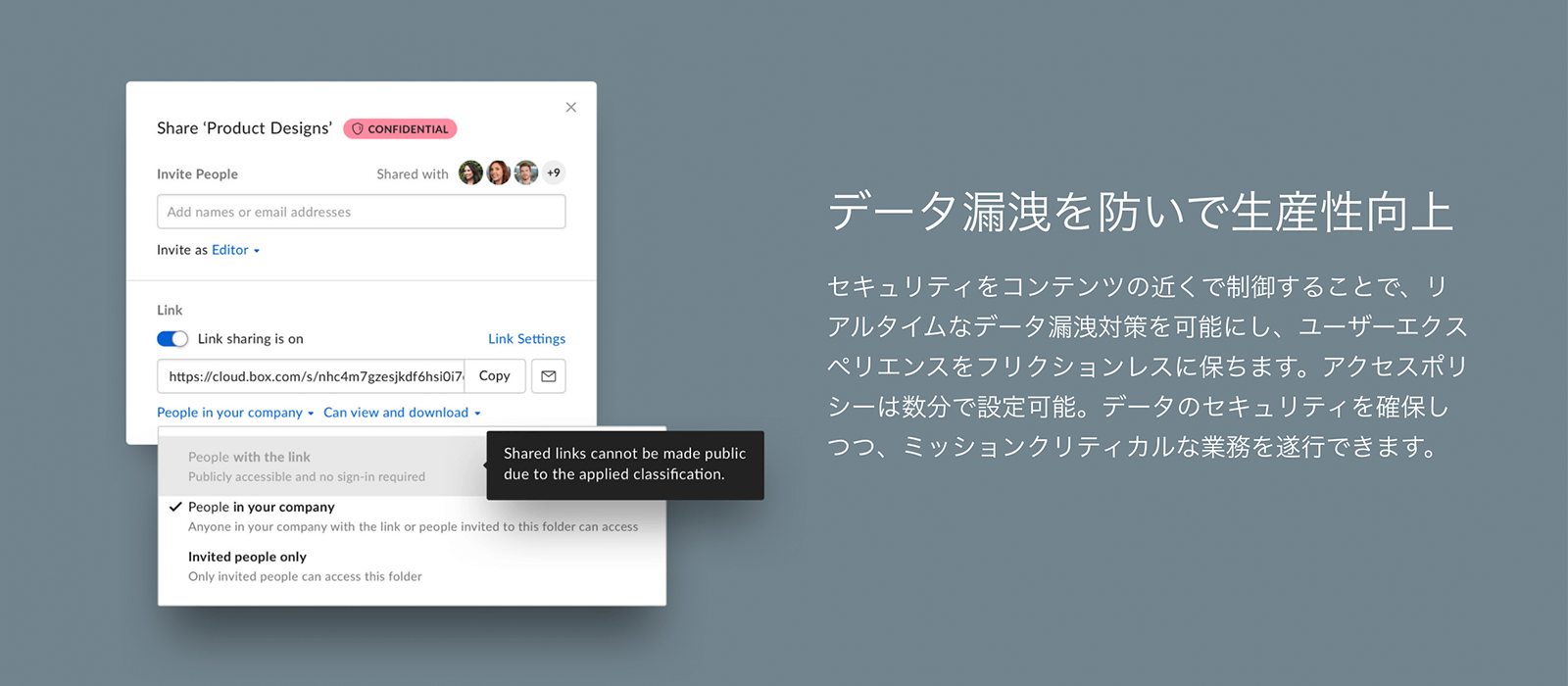

(d)クラウドサービスを利用して送信する

そこで最後に残る選択肢が、クラウドサービスを活用したファイルの受け渡し です。クラウド上にファイルをフォルダごとアップロードし、そこに相手方だけがアクセスできるよう招待すれば、ファイル形式にとらわれることも、複数のファイルに個別にセキュリテイ設定をする必要も、パスワードで受信者をわずらわせることもなくなります。

定評のあるファイル共有クラウドサービス(GoogleDrive・box・onedrive等)では、

- 受取人の限定

- アクセスコード

- 閲覧のみ・ダウンロード不可などの権限設定

- 有効期限の設定

などのセキュリティ対策を施した上で、秘密性の高いファイルの受け渡しを安全に行うことが可能です。受け取りを確認後にファイルをすぐ削除する・共有用URLを無効化することにより、以降クラウドからの流出リスクもなくなります。送信した後も送信者の一定のコントロール下に置ける点が、クラウドでのファイル共有の最大の特徴 と言えます。

クラウドサインにおいても、サーバーと端末間の通信の暗号化やファイルごとの暗号化はもちろんのこと、アクセスURLごとの有効期限の設定、アクセスコードや2要素認証機能も提供し、皆様の大切な契約書をお守りしています。

rommma / PIXTA(ピクスタ), Kostiantyn Postumitenko / PIXTA(ピクスタ), NOV / PIXTA(ピクスタ)

(橋詰)

こちらも合わせて読む

-

【2023年10月最新】不動産取引の電子契約化はいつから?宅建業法改正で重要事項説明書等の押印廃止・電子交付が可能に

法改正・政府の取り組み不動産コスト削減宅地建物取引業法 -

【日本初の不動産電子契約事例も紹介】デジタル法改正で始める不動産契約電子化のメリットとデメリット

不動産借地借家法宅地建物取引業法 -

契約書ファイルの安全な送信方法—パスワード付きzip廃止への対応

-

IT書面一括法ふたたび—政府が示す押印廃止のロードマップ

押印・署名電子署名 -

電子契約の有効性が争われた裁判例はあるか?民事訴訟法における電子署名入りデータの証拠力を解説

民事訴訟法 -

クラウドサイン訴訟サポート資料最新版を提供開始

弁護士解説